Kybernetická bezpečnost

Kybernetická bezpečnost

Ochrana informačních systémů, sítí a dat před kybernetickými hrozbami. V kontextu ISMS zahrnuje jak manažerské, tak technické aspekty bezpečnosti.

Základní pojmy

- Útočná plocha (Attack Surface) — celkový počet vstupních bodů pro neoprávněný přístup (digitální + fyzická)

- Vektor útoku (Attack Vector) — způsob zneužití zranitelnosti

- Zranitelnost (Vulnerability) — slabé místo v aktivu nebo procesu

- Exploit — kód zneužívající konkrétní zranitelnost

- Payload — kód spuštěný po úspěšném exploitu

- Shellcode — kód spouštěný v shellu napadeného systému

Typy útoků

Podle cílení

| Typ | Popis | Cíl |

|---|---|---|

| Plošný | Útočníkovi je jedno, kdo je obětí | Botnety, spam, ransomware |

| Cílený (APT) | Soustředěná pozornost na konkrétní cíl | Špionáž, sabotáž, krádež dat |

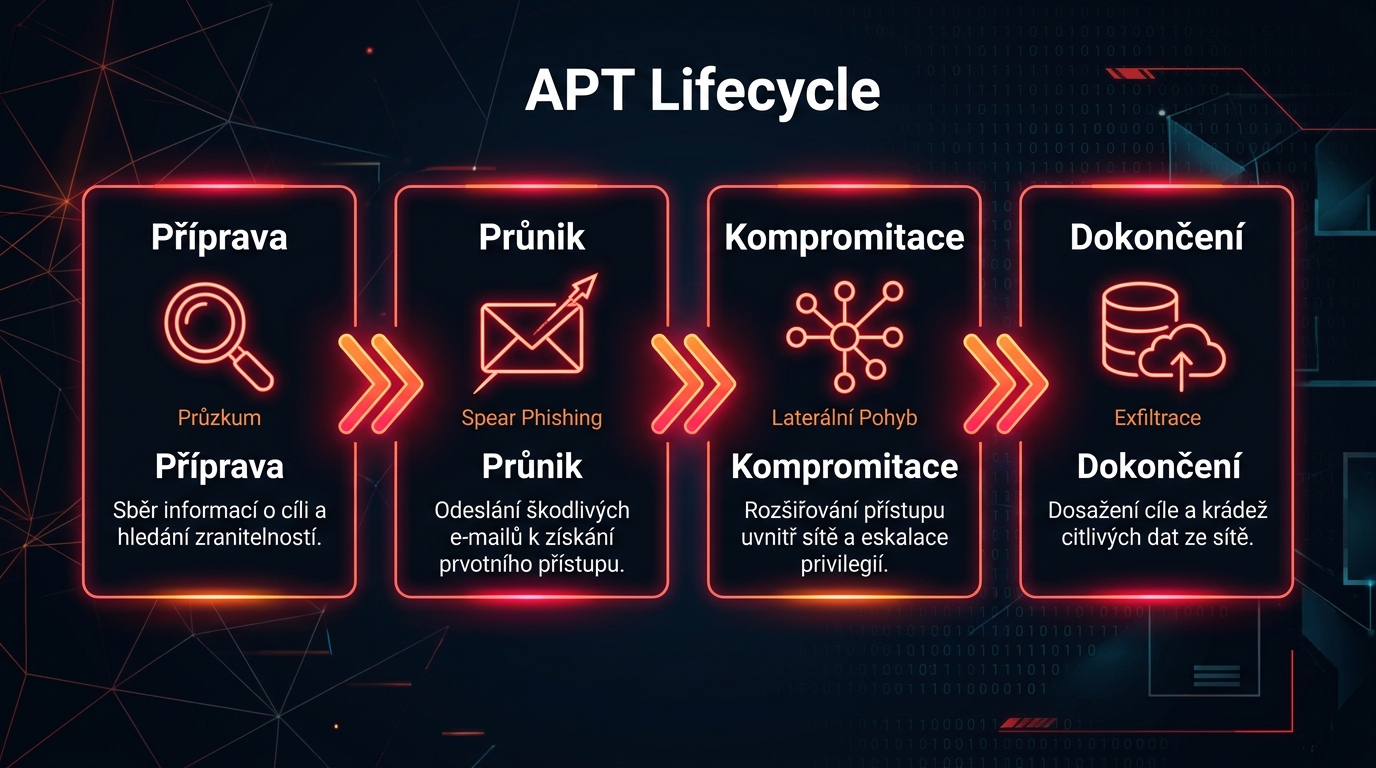

APT — Advanced Persistent Threat

4 fáze:

- Příprava — sběr informací, skenování zranitelností, sociální inženýrství

- Průnik — spear phishing, watering hole, malvertising

- Kompromitace — laterální pohyb, eskalace oprávnění, trvalý přístup

- Dokončení — exfiltrace dat, vydírání, sabotáž

Základní vektory útoku

- Email s přílohou (spear phishing)

- Trojanizované aplikace

- Drive-by download (webové exploity)

- Výměnná média (BadUSB)

- Watering hole (kompromitace důvěryhodného webu)

Software útoky

- Adware/Spyware — sběr dat, odposlech

- Viry — poškození HW/SW

- Trojské koně — skrytá funkčnost

- Ransomware — šifrování dat za výkupné (single/double/triple)

- WormGPT — AI nástroj pro automatizaci kybernetické kriminality

Webové útoky (OWASP)

| Útok | Cíl | Efekt |

|---|---|---|

| Content Spoofing | Klient | Ztráta přihlašovacích údajů |

| XSS | Klient | Přístup k cookies |

| SQL Injection | Server | Neoprávněný přístup do DB |

| DoS/DDoS | Server | Nedostupnost služby |

| Path Traversal | Server | Přístup k souborům |

BEC — Business Email Compromise

Zneužití firemního emailu k podvodným platbám. 5 typů dle FBI:

- Vydávání se za právníka

- Podvod na CEO

- Krádež dat (personální oddělení)

- Kompromitace účtu

- Falešné faktury

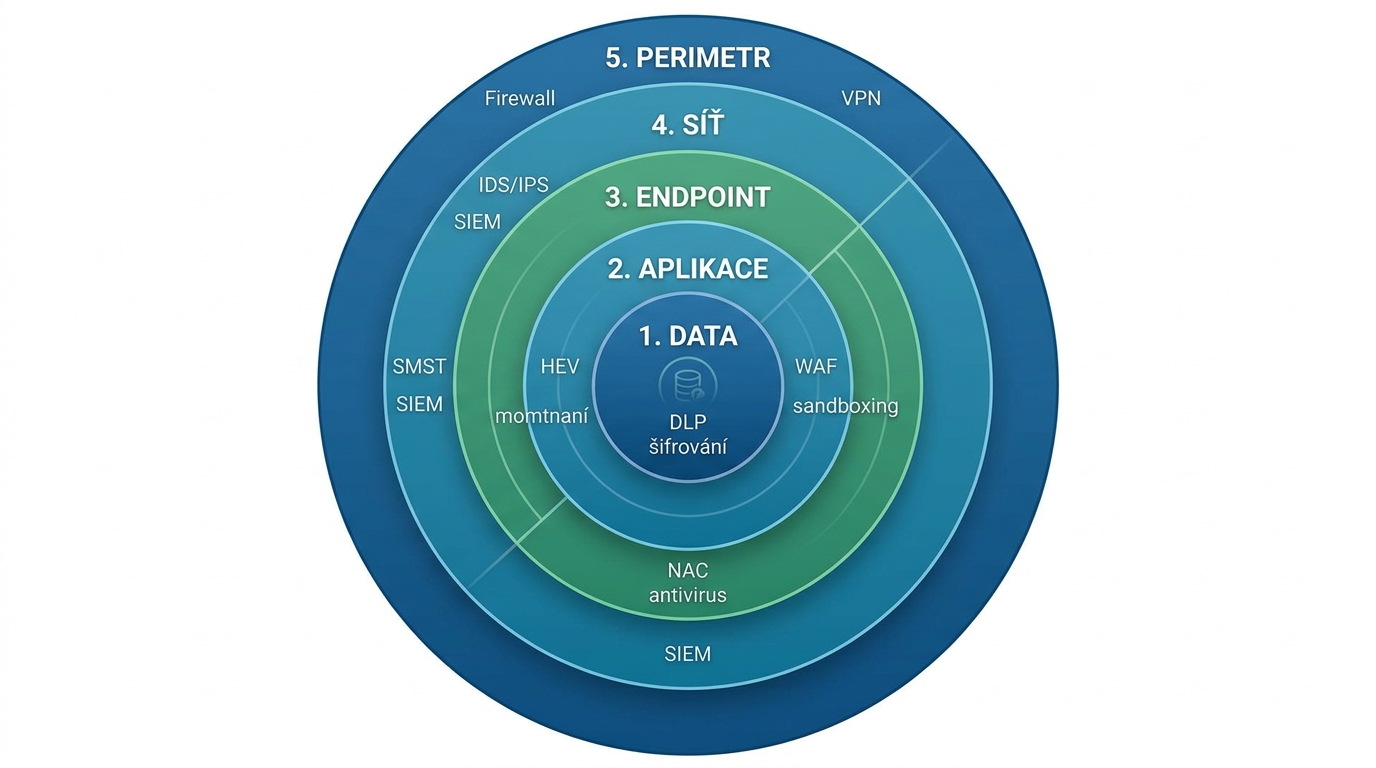

Obranné technologie

- NAC — řízení přístupu k síti

- IDS — detekce průniku (pasivní)

- IPS — prevence průniku (aktivní, in-line)

- SIEM — centralizovaná správa bezpečnostních událostí

- DLP — prevence úniku dat

- FW/VPN — perimetrová ochrana

Propojení s dalšími tématy

- ISMS — manažerský rámec bezpečnosti

- Řízení rizik — hodnocení hrozeb a zranitelností

- SAE — budování povědomí jako obrana č. 1

- BCM / DR — reakce na incidenty a obnova

- Ochrana dat — technologická ochrana